Vyriešené! Čo je kybernetický útok? Ako predchádzať kybernetickým útokom?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Čo je to kybernetický útok? Ak chcete odpovedať na túto otázku, tento príspevok vám ukáže rôzne typy kybernetických útokov, aby ste ilustrovali ich vlastnosti a pomohli vám ich identifikovať. Okrem toho v tomto príspevku na Webová stránka MiniTool , poskytneme niekoľko dostupných metód na predchádzanie kyberútokom.Čo je kybernetický útok?

Čo je to kybernetický útok? Kybernetický útok je všeobecný popis série kybernetických aktivít, ktoré využívajú rôzne nástroje a techniky na odcudzenie, odhalenie, zmenu alebo zničenie údajov. Samozrejme, ako čas plynie, hackeri môžu vykonávať rôzne škodlivé operácie na internete s prospešnými úmyslami a vandalizmom.

Hackeri skúmali rôzne spôsoby infiltrácie systémov obetí. Niekedy sa to môže rozvinúť do nerozlišujúceho útoku na cieľ a nikto nevie, kto bude ďalšou obeťou.

Existujú tri hlavné motivácie, ktoré spúšťajú kyberzločincov:

Títo útočníci majú tendenciu hľadať peniaze prostredníctvom krádeže alebo vydierania. Môžu ukradnúť vaše údaje na obchodnú výmenu, nabúrať sa do bankového účtu a priamo ukradnúť peniaze alebo vydierať obete.

Títo hackeri majú za normálnych okolností špecifické ciele na začatie útoku, ako sú napríklad ich oponenti. Osobná zášť býva hlavným dôvodom tejto činnosti. Firemná špionáž môže ukradnúť duševné vlastníctvo, aby získala nespravodlivú výhodu oproti konkurentom. Niektorí hackeri zneužijú slabé miesta systému, aby pred nimi varovali ostatných.

Títo hackeri sú väčšinou skúsenejší profesionáli. Môžu byť vycvičení a potom zapojení do kybernetickej vojny, kyberterorizmu alebo hacktivizmu. Útočiace ciele sa zameriavajú na vládne agentúry alebo kritickú infraštruktúru svojich nepriateľov.

Viac-menej sa ľudia môžu s niektorými kyberútokmi stretnúť aj nechtiac. Aké sú teda bežné typy kybernetických útokov? Aby ste lepšie rozlíšili rôzne typy, ďalšia časť ich bude ilustrovať jeden po druhom.

Bežné typy kybernetických útokov

Kybernetické útoky sú na vzostupe, pričom digitalizácia podnikania je v posledných rokoch čoraz populárnejšia. Existujú desiatky typov kybernetických útokov a my uvedieme niektoré bežné typy, ktoré ľudí veľmi trápia.

Malvérové útoky

Malvér sa často javí ako škodlivý softvér na vykonanie série neteoretizovaných akcií v systéme obete. Postup je navrhnutý tak, aby spôsobil poškodenie počítača, servera, klienta alebo počítačovej siete a infraštruktúry.

Je ťažké si všimnúť tieto pohyby a podľa ich zámerov a metód infiltrácie ich možno kategorizovať do niekoľkých rôznych typov vrátane vírusov, červov, trójskych koní, adware, spyware, ransomware atď.

Uvedené príklady sú najbežnejšími problémami, s ktorými sa ľudia môžu stretnúť. V priebehu rokov s vysokorýchlostným rozvojom elektronickej komunikácie sa stala útočným kanálom nového druhu, ako je e-mail, text, zraniteľné sieťové služby alebo napadnuté webové stránky.

Ak chcete vedieť, ako identifikovať príznaky škodlivého softvéru na počítačoch, pomôže vám tento príspevok: Aký je možný príznak škodlivého softvéru v počítači? 6+ Symptómy .

Phishingové útoky

Phishingové útoky často znamenajú, že vaše citlivé údaje, najmä vaše používateľské mená, heslá, čísla kreditných kariet, informácie o bankových účtoch atď., sú vystavené hackerom. Môžu využiť a predávať tieto informácie ako výhody. Väčšina ľudí ľahko uviazne v tejto pasci kvôli neznámym e-mailom, odkazom alebo webovým stránkam.

Spear-phishingové útoky

Phishing je všeobecný pojem pre kybernetické útoky uskutočňované prostredníctvom e-mailu, SMS alebo telefonátov s cieľom oklamať masy ľudí, pričom ak má tento útok konkrétnu obeť, nazývame ho spear phishing. Tieto útočiace kanály sú upravené tak, aby konkrétne oslovovali danú obeť, čo si vyžaduje viac myslenia a času na dosiahnutie ako phishing.

Útoky na phishing

Whale-phishing útok je vysoko cielený phishingový útok. Podobne ako pri spear-phishing útoku, k nemu dochádza, keď útočník využíva spear-phishing metódy, aby šiel po veľkom a vysokoprofilovom cieli, ako sú napríklad vedúci pracovníci.

Môžu sa maskovať ako dôveryhodné subjekty, aby obete mohli zdieľať veľmi citlivé informácie s podvodným účtom.

Distribuované útoky odmietnutia služby (DDoS)

DDoS útok je jeden kybernetický útok, ktorý je navrhnutý tak, aby ovplyvnil alebo prekonal dostupnosť cieľového systému generovaním veľkého počtu paketov alebo požiadaviek. Podobne útok odmietnutia služby (DoS) môže urobiť to isté, čo spôsobí vypnutie počítača alebo siete, čím sa stane nedostupným pre zamýšľaných používateľov.

Tieto dva útoky majú niečo iné a ak sa o tom chcete dozvedieť, môžete si prečítať tento príspevok: DDoS vs DoS | Aký je rozdiel a ako im predchádzať .

Cross-Site Scripting (XSS) útoky

Počas tohto procesu útočník vloží škodlivý spustiteľný skript do kódu dôveryhodnej aplikácie alebo webovej stránky, potom pošle používateľovi škodlivý odkaz a oklame ho, aby klikol na odkaz a spustil útok XSS.

Potom transformovaná aplikácia alebo webová stránka spustí škodlivý odkaz z dôvodu nedostatočnej dezinfekcie údajov a útočníci môžu ukradnúť súbor cookie aktívnej relácie používateľa.

Útoky typu Man-in-the-Middle (MITM).

Ako už názov napovedá, útok typu man-in-the-middle znamená, že útočník je uprostred konverzácie medzi používateľom a aplikáciou, aby odpočúval osobné informácie. Za normálnych okolností hackeri nastavia svoje ciele na používateľov finančných aplikácií, stránok elektronického obchodu atď.

Botnety

Na rozdiel od iných útokov sú botnety počítače, ktoré boli infikované škodlivým softvérom a sú pod kontrolou útočníkov. Tieto počítače botnetov možno ovládať tak, aby vykonávali sériu nelegálnych operácií, ako je krádež údajov, odosielanie spamu a útoky DDoS.

Prekážka vytvárania botnetu je tiež dostatočne nízka na to, aby sa z neho stal lukratívny biznis pre niektorých vývojárov softvéru. Preto sa stal jedným z najbežnejších útokov.

Ransomvér

Ransomvér je malvér, ktorý môže preniknúť do vášho systému a zašifrovať vaše súbory, aby zabránil používateľom v prístupe k súborom na ich počítačoch. Potom budú hackeri požadovať výkupné za dešifrovací kľúč. Prípadne niektoré výkupné uzamkne systém bez poškodenia akýchkoľvek súborov, kým nebude zaplatené výkupné.

Útoky SQL Injection

Tento útok môže hľadať slabinu zabezpečenia webu a využiť techniku vkladania kódu na zasahovanie do dopytov, ktoré aplikácia zadáva do svojej databázy. Tento druh útoku sa zameriava na napadnutie webových stránok, ale dá sa použiť aj na útok na akýkoľvek typ databázy SQL.

Zero-Day Exploit

Zneužitie nultého dňa je široký pojem na opis tých útočných aktivít, pri ktorých hackeri môžu využiť tieto bezpečnostné slabiny na vykonanie systémového/webového/softvérového útoku. Zero-day znamená, že obete alebo dodávateľ softvéru nemajú čas reagovať a opraviť túto chybu.

Interpretácia URL

Tento druh útoku možno nazvať aj otravou URL. Hackeri často manipulujú a upravujú adresu URL tak, že menia jej význam, pričom zachovávajú syntax nedotknutú. Týmto spôsobom môžu útočníci pristupovať a skúmať webový server a získať viac informácií. Tento druh útoku je mimoriadne populárny na webových stránkach založených na CGI.

DNS spoofing

Spoofing servera doménových mien (DNS) môže oklamať ľudí na podvodnú, škodlivú webovú stránku manipuláciou so záznamami DNS. Niekedy sa vám môže stať, že vaša zacielená webová stránka bude presmerovaná na novú stránku, ktorá vyzerá presne tak, ako chcete.

Môže to však byť úskalie, ktoré nastavia hackeri, aby vás prinútili prihlásiť sa do svojho skutočného účtu a odhaliť citlivejšie informácie. Môžu využiť príležitosť na inštaláciu vírusov alebo červov do vášho systému a spôsobiť neočakávané výsledky.

Útoky hrubou silou

Útoky hrubou silou znamenajú, že nejaká osoba, môže to byť cudzinec, hacker alebo nepriateľ, sa pokúsi získať prístup k počítaču obete tak, že vyskúša všetky heslá, ktoré by podľa nich obeť mohla nastaviť pre počítač.

Za normálnych okolností, predtým, ako to urobia, hackeri budú sledovať akékoľvek stopy na vašich sociálnych médiách a online informáciách, aby odvodili vaše heslo. Nevystavujte teda svoje osobné údaje verejnosti.

Trójske kone

Trójsky kôň sa často vydáva za legitímny a neškodný softvér, ale akonáhle sa vírus aktivuje, môže trójsky kôň prinútiť kyberzločincov, aby vás špehovali, ukradli vaše údaje a dostali sa do vášho systému. Ak sa o tom chcete dozvedieť viac, môžete si prečítať tento príspevok: Čo je trójsky vírus? Ako vykonať odstránenie Trojan Virus .

Ako predchádzať kybernetickým útokom?

Po oboznámení sa s bežnými príkladmi kybernetických útokov sa možno pýtate, ako kybernetickým útokom účinne predchádzať. Existuje niekoľko užitočných tipov, ktoré môžete zvážiť.

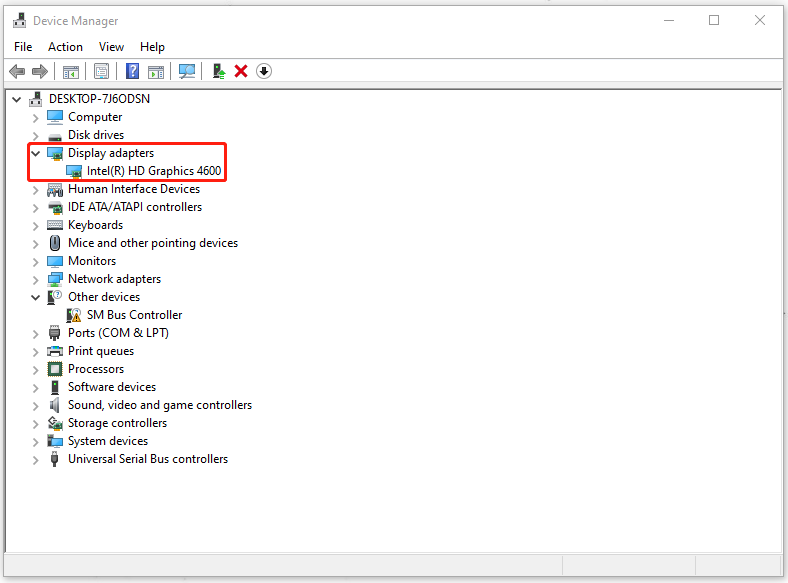

Tip 1: Udržujte svoj systém Windows a softvér v aktuálnom stave

Je potrebné udržiavať váš softvér a systém aktuálny. Vydané aktualizácie môžu poskytnúť nielen pokročilé a úplne nové funkcie, ale aj opraviť niektoré systémové alebo softvérové chyby a bezpečnostné problémy zistené v minulých testoch. Ak necháte aktualizáciu bokom, hackeri môžu nájsť tieto slabiny a využiť šancu infiltrovať váš systém.

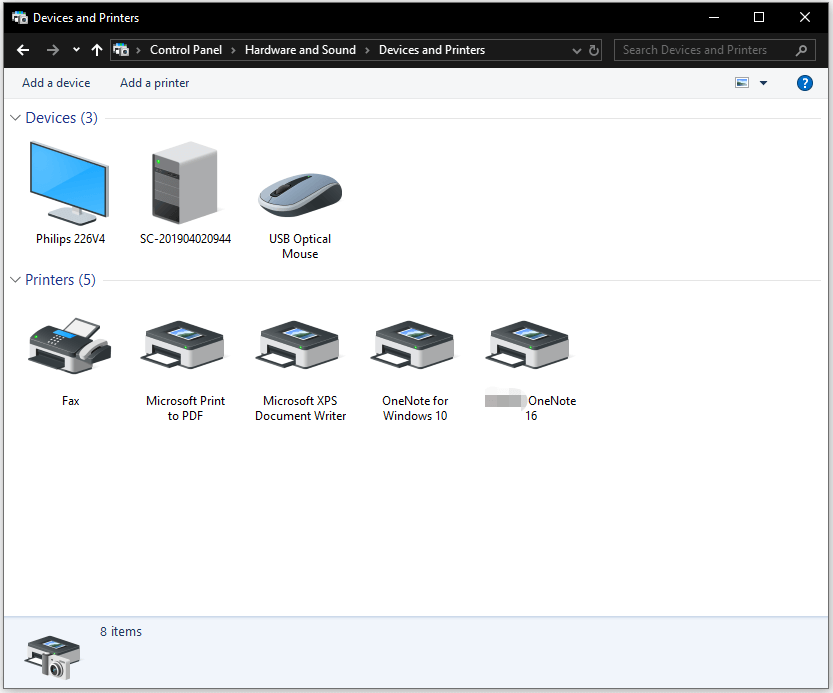

Tip 2: Nainštalujte bránu firewall

Windows má zabudovaný firewall a antivírus a radšej majte skutočnú ochranu stále zapnutú. Funkcie môžu lepšie chrániť váš počítač pred kybernetickými útokmi. Je to však dostatočné na to, aby vás ochránilo pred všetkými vonkajšími útokmi? Pre viac informácií si môžete prečítať tento príspevok: Stačí Windows Defender? Viac riešení na ochranu počítača .

Okrem toho si môžete zvoliť inštaláciu iných spoľahlivý antivírus tretej strany alebo firewall na posilnenie ochranného štítu.

Tip 3: Použite viacfaktorové overenie

Čo je to viacfaktorová autentifikácia (MFA)? Je základnou súčasťou silnej politiky riadenia identity a prístupu. Počas tohto prihlasovacieho procesu toto MZV vyžaduje, aby používatelia zadali viac informácií ako len heslo, čo môže chrániť osobné údaje pred prístupom neoprávnenej tretej strany.

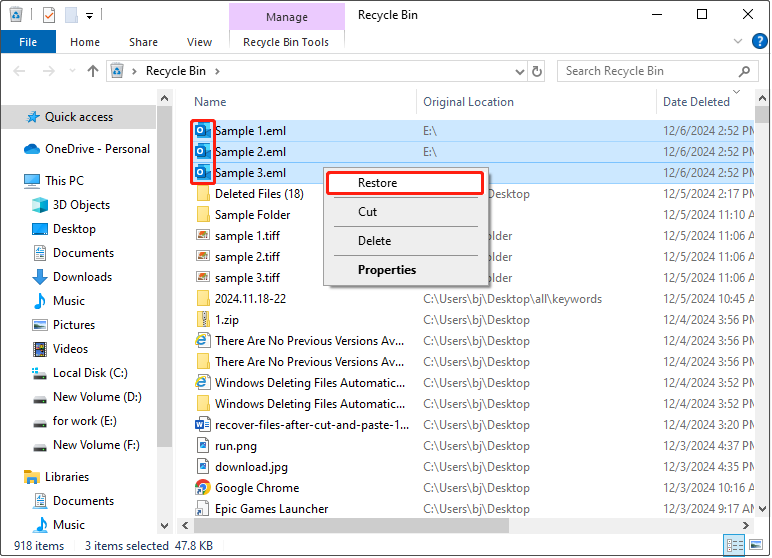

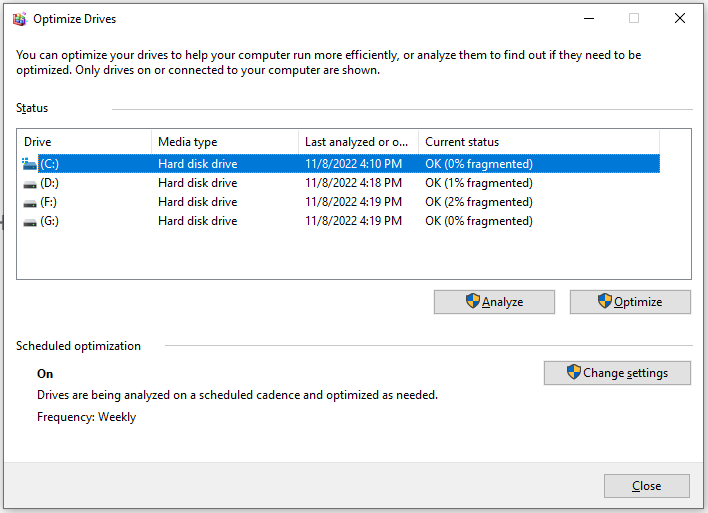

Tip 4: Pravidelne zálohujte údaje

Je to jeden z najdôležitejších krokov na ochranu vašich dôležitých údajov – vykonajte pravidelné zálohovanie. V prípade kybernetických útokov potrebujete svoj zálohovanie dát aby ste sa vyhli vážnym prestojom, strate údajov a vážnym finančným stratám.

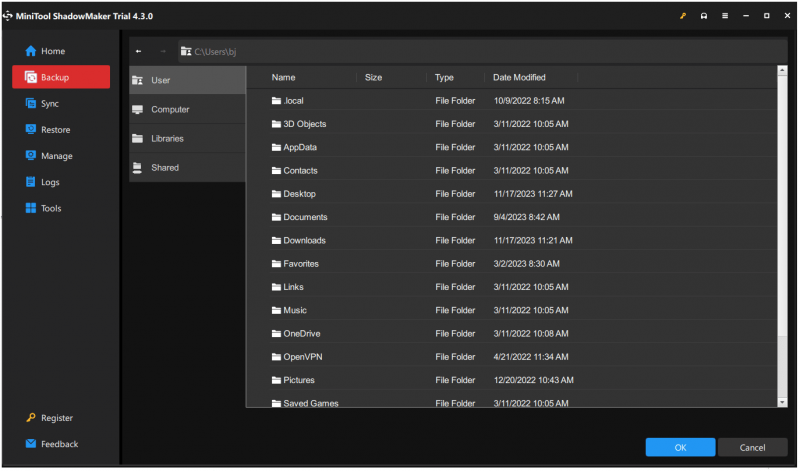

Niektorí ľudia zabudnú dokončiť túto úlohu a myslia si, že je to náročné. nerob si starosti. Na tohto profesionála sa môžete spoľahnúť zálohovací softvér – MiniTool ShadowMaker – do zálohovať súbory , priečinky, diskové oddiely, disky a váš systém.

Okrem toho sa oplatí vyskúšať schému zálohovania a nastavenia plánu na konfiguráciu automatické zálohovanie . Môžete nastaviť automatické zálohovanie tak, aby sa spúšťalo denne, týždenne, mesačne alebo pri udalosti a vyskúšať prírastkové alebo rozdielové zálohovanie, aby ste ušetrili svoje zdroje.

Stiahnite si a nainštalujte tento program do svojho počítača a vyskúšajte ho na 30 dní zadarmo.

Skúšobná verzia MiniTool ShadowMaker Kliknutím stiahnete 100% Čistý a bezpečný

Krok 1: Spustite program a kliknite Ponechať skúšobnú verziu pokračovať.

Krok 2: V Zálohovanie kliknite na kartu SOURCE vyberte, čo chcete zálohovať, a potom prejdite na DESTINÁCIA sekciu vybrať, kam sa má záloha uložiť, vrátane Používateľ, počítač, knižnice a zdieľané .

Krok 3: Potom kliknite na možnosti konfigurujte nastavenia zálohovania a kliknite Zálohovať hneď aby ste ho spustili ihneď po nastavení všetkého.

Tip 5: Pravidelne meňte a vytvárajte silné heslá

Radšej si svoje heslo pravidelne meňte a používajte silnejšie heslo, napríklad nejaké špeciálne symboly a rôzne kombinácie čísel a slov. Nepoužívajte niektoré čísla súvisiace s vašimi osobnými údajmi, ako sú narodeniny alebo telefónne číslo, ktoré sa dajú ľahko odvodiť.

Tip 6: Použite zabezpečenú Wi-Fi

Niektorí ľudia sa pri práci v kaviarni zvyknú verejne pripájať k neznámej Wi-Fi. Nie je to vôbec bezpečné. Každé zariadenie sa môže nakaziť pripojením k sieti a toto verejné Wi-Fi možno ľahko neúmyselne napadnúť. Treba si dávať pozor.

Spodná čiara:

Čo je to kybernetický útok? Po prečítaní tohto príspevku možno budete mať celkový obraz o kybernetických útokoch. Tento úplný sprievodca vám pomôže rozlíšiť rôzne typy kybernetických útokov a nájsť správny spôsob, ako im predchádzať.

Tvárou v tvár rastúcim problémom s kybernetickou bezpečnosťou je prvou a najdôležitejšou vecou, ktorú by ste mali urobiť, pripraviť plán zálohovania vašich dôležitých údajov. MiniTool ShdowMaker je to, čo odporúčame. Ak máte nejaké problémy s týmto nástrojom, môžete nás kontaktovať prostredníctvom [e-mail chránený] .

![Skontrolujte stav batérie iPhone a rozhodnite sa, či je potrebný nový [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/59/check-iphone-battery-health-decide-if-new-one-is-needed.png)

![[Vyriešené!] Ako zistiť, čo prebudilo môj počítač?](https://gov-civil-setubal.pt/img/news/16/how-find-out-what-woke-up-my-computer.jpg)

![Ako opraviť, že Instagram nenahráva videá [The Ultimate Guide]](https://gov-civil-setubal.pt/img/blog/43/how-fix-instagram-not-uploading-videos.jpg)

![5 tipov, ako opraviť chybový kód GeForce Experience 0x0003 Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/25/5-tips-fix-geforce-experience-error-code-0x0003-windows-10.png)

![Ako zastaviť optimalizáciu doručenia vo výhre 10? Tu je sprievodca [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/29/how-stop-delivery-optimization-win-10.jpg)

![[OPRAVENÉ] Windows 11 KB5017321 Kód chyby 0x800f0806](https://gov-civil-setubal.pt/img/news/F9/fixed-windows-11-kb5017321-error-code-0x800f0806-1.png)