[Vysvetlené] Biely klobúk vs čierny klobúk – aký je rozdiel

Vysvetlene Biely Klobuk Vs Cierny Klobuk Aky Je Rozdiel

Keď ľudia čelia všetkým druhom hackerských kanálov, vždy nevedia, čo majú robiť. Viete napríklad niečo o White Hat a Black Hat? Nie sú niečo o látkových dekoráciách, ale o informačných technológiách. Viac informácií nájdete v článku White hat vs Black Hat na Webová stránka MiniTool prezradí to.

V prvom rade, či už White Hat alebo Black Hat, obaja sa používajú na klasifikáciu hackerov, ktorá je inšpirovaná ranými západnými filmami, kde bolo možné hrdinov identifikovať podľa bielych klobúkov, ktoré nosili, a darebákov podľa čiernych klobúkov.

Preto môžete ľahko povedať, že nie všetci hackeri sú považovaní za zlomyseľných nepriateľov. Hlavná kategória hackerov je rozdelená do troch typov – White Hat hackeri, Black Hat Hackeri a Grey Hat hackeri, od ktorých sa môžete odlíšiť aj podľa ich motívov – Etickí hackeri, Škodliví hackeri a nie zlomyseľní, ale nie vždy etickí hackeri.

Preto, aby ste zistili rozdiel medzi White Hat a Black Hat, môžete začať s ich definíciami a princípmi práce.

Čo je biely klobúk?

Kybernetický termín – White Hat hacker označuje programátora, ktorý zaujme pozíciu hackera a zaútočí na svoj vlastný systém, aby skontroloval bezpečnostné chyby. Robia to rovnakým spôsobom, ktorý hackeri (bežne označovaní ako Black Hat hackeri) používajú na prerušenie útokov, ale robia to na udržanie bezpečnosti.

Zvyčajne majú vysoko kvalifikované odborné znalosti a profesionálne znalosti na nájdenie zraniteľností v systéme, ale na rozdiel od Black Hat hackerov sú oprávnení alebo certifikovaní na hackovanie organizačných sietí a počítačových systémov, aby bolo možné odhaliť slabé miesta v bezpečnostných systémoch a sú schopní nájsť spôsob, ako ich chrániť pred vonkajšími útokmi a narušením údajov.

Mnoho podnikov a vlád zomiera za to, aby títo profesionáli postavili svoje obranné múry. Títo hackeri White Hat sú často vysoko platení a môžu pracovať aj pre osobný záujem.

Čo je čierny klobúk?

Hackeri Black Hat často využívajú svoje schopnosti na kradnutie zdrojov iných ľudí v sieti alebo crackovanie softvéru, ktorý je účtovaný za účelom zisku. Aj keď je to z ich pohľadu kvôli technológii, toto správanie často narúša poriadok na celom trhu alebo uniká do súkromia ostatných.

Môžu preniknúť do systémov, kradnúť informácie, manipulovať s údajmi a ohroziť bezpečnosť a ich útoky môžu siahať od jednoduchého šírenia malvéru až po komplexné využitie zraniteľnosti a krádež údajov.

Biely klobúk vs čierny klobúk

Biely klobúk vs zámery čierneho klobúka

Ich motívy sú najväčším rozdielom medzi White Hat hackermi a Black Hat hackermi.

Ako sme už spomenuli, kvôli lepšej identifikácii vašich nepriateľov a partnerov sa hackeri rozdelili na etických a zlomyseľných hackerov, čo znamená, že niektorí z nich útočia na systém z dobrých a opodstatnených dôvodov, iní však pre finančný zisk, politický záujem alebo zlomyseľnú pomstu. .

V opačnom prípade, aj keď používajú rovnaké kanály na použitie útoku, pokiaľ útok schváli napadnutý, útočník sa môže zdať legálny a etický.

Etické hackovanie je akceptované spoločenským uznaním, známym ako „ochrancovia informačnej bezpečnosti“, „strážcovia“ sveta internetu a nenahraditeľná chrbtica kontextu „Internet +“; Black Hat hacking patrí k nelegálnemu podujatiu pre svoje rušivé spoločenské pravidlá.

Biely klobúk vs techniky čierneho klobúka

Hoci White Hat hackeri a Black Hat hackeri majú za cieľ útočiť na systémy a nájsť slabé miesta v bezpečnostnom systéme, techniky a metódy sú odlišné.

Hackovanie bieleho klobúka

1. Sociálne inžinierstvo

Sociálne inžinierstvo je o oklamaní a manipulácii obetí, aby urobili niečo, čo by nemali, ako napríklad uskutočňovanie bankových prevodov, zdieľanie prihlasovacích údajov atď.

2. Penetračné testovanie

Cieľom penetračného testovania je odhaliť zraniteľné miesta a slabé miesta v obrane a koncových bodoch organizácie, aby ich bolo možné napraviť.

3. Prieskum a výskum

To zahŕňa vykonanie prieskumu organizácie s cieľom nájsť zraniteľné miesta vo fyzickej a IT infraštruktúre. Cieľom je získať dostatok informácií na identifikáciu spôsobov, ako legálne obísť bezpečnostné kontroly a mechanizmy bez toho, aby sa čokoľvek rozbilo alebo zničilo.

4. Programovanie

Hackeri White Hat vytvárajú honeypoty ako návnady, ktoré lákajú kyberzločincov, aby ich rozptýlili a získali cenné informácie o svojich útočníkoch.

5. Používajte rôzne digitálne a fyzické nástroje

Môžu nainštalovať roboty a iný malvér a získať prístup k sieti alebo serverom.

Black Hacking

Techniky black hat hackerov sa neustále vyvíjajú, ale hlavné metódy útoku sa príliš nezmenia. Tu je zoznam hackerských techník, s ktorými sa môžete stretnúť.

1. Phishingové útoky

Phishing je typ útoku na kybernetickú bezpečnosť, počas ktorého zlomyseľní aktéri posielajú správy, ktoré predstierajú, že sú dôveryhodnou osobou alebo subjektom.

2. DDoS útoky

DDoS útok je pokus o zrútenie online služby tým, že ju zaplaví synteticky generovaná prevádzka. Ďalšie podrobnosti o útokoch DDoS nájdete v tomto článku: Čo je DDoS útok? Ako zabrániť DDoS útokom .

3. Trojan vírus

Trójsky kôň je typ malvéru, ktorý skrýva svoj skutočný obsah, maskovaný ako slobodný softvér, videá alebo hudbu, alebo sa javí ako legitímne reklamy, aby oklamal používateľa, aby si myslel, že ide o neškodný súbor.

4. Medzi ďalšie populárne techniky patria:

- Logické bomby

- Keylogging

- Ransomvér

- Falošný W.A.P.

- Hrubou silou

- Prepnúť útoky

- Krádež cookies

- Útok návnadou

Princípy práce White Hat vs Black Hat

Okrem pracovných motívov a techník ich môžete rozlíšiť podľa princípov práce.

Hackeri White Hat

Hackerov White Hat má päť fáz:

Fáza 1: Stopa

Footprinting je technika na zhromažďovanie čo najväčšieho množstva informácií o cielenom počítačovom systéme, infraštruktúre a sieti s cieľom identifikovať príležitosti, ako do nich preniknúť. Je to jedna z najúčinnejších metód na identifikáciu zraniteľností.

Fáza 2: Skenovanie

Po zhromaždení potrebných informácií hackeri začnú pristupovať k sieti a vyhľadávať informácie, ako sú používateľské účty, poverenia a adresy IP.

Fáza 3: Získanie prístupu

V tejto fáze sa útočník dostane do systému/siete pomocou rôznych nástrojov alebo metód. Po vstupe do systému si musí zvýšiť svoje privilégium na administrátorskú úroveň, aby si mohol nainštalovať aplikáciu, ktorú potrebuje, upraviť dáta či dáta skryť.

Fáza 4: Zachovanie prístupu

Je to proces, pri ktorom hacker už získal prístup do systému. Po získaní prístupu si hacker nainštaluje zadné vrátka, aby mohol vstúpiť do systému, keď bude v budúcnosti potrebovať prístup k tomuto vlastnenému systému.

Fáza 5: Analýza

Analýza zraniteľnosti je postup na kontrolu všetkých zraniteľností v systémoch, počítačoch a iných nástrojoch ekosystému. Analýza zraniteľnosti pomáha pri analýze, rozpoznávaní a klasifikácii zraniteľností.

Pomáha s identifikáciou a hodnotením podrobností o hrozbách, čo nám umožňuje zachovať si riešenie na ich ochranu pred hackermi.

Black Hat hackeri

- Vytvárajte a spúšťajte malvérové a DDoS útoky s cieľom narušiť operácie a spôsobiť všeobecný chaos a deštrukciu.

- Vytvorte si falošné profily ľudí, ktorým dôverujete, na sociálnych sieťach, aby vás zmanipulovali k zverejneniu dôverných alebo bankových informácií.

- Kradnite používateľské údaje prenikaním do netesných databáz.

- Šírte malvér alebo podvádzajte ľudí pomocou phishingových útokov.

- Neustále hľadajte zraniteľné miesta, aby ste našli spôsoby, ako ich využiť na osobný zisk.

- Nainštalujte spyware do zariadení svojich cieľov, aby ste mohli vydierať obete.

Ako sa chrániť pred Black Hat hackermi?

Nepristupujte k osobným ani finančným údajom pomocou verejnej siete Wi-Fi

Najväčšou hrozbou pre bezplatné zabezpečenie Wi-Fi je schopnosť hackera umiestniť sa medzi vás a bod pripojenia. Takže namiesto toho, aby ste hovorili priamo s hotspotom, posielate svoje informácie hackerovi, ktorý ich potom odovzdá ďalej.

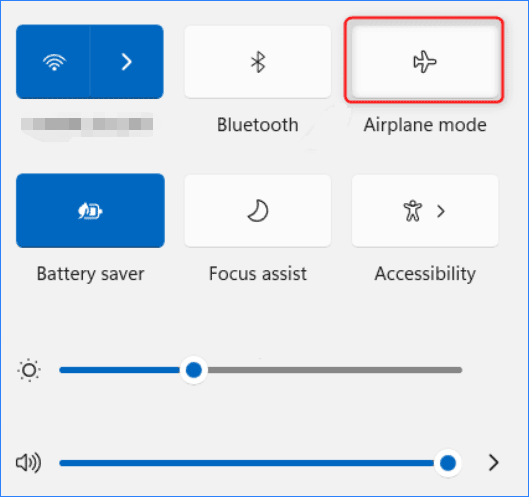

Vypnite funkcie, ktoré nepotrebujete

Okrem vašej Wi-Fi je nebezpečná každá funkcia, ktorá môže byť mostom medzi vami a hackermi, ako napríklad GPS, Bluetooth a niektoré aplikácie. Môžete ich zapnúť iba vtedy, keď ich potrebujete.

Vyberajte si aplikácie rozumne

Aplikácie sú bežným kanálom na skrytie škodlivých kódov. Aby ste tomu zabránili, radšej si stiahnite a nainštalujte programy z dôveryhodných webových stránok v prípade, že vám niektoré odkazy prinesú nebezpečné vírusy a pripojené programy.

Okrem toho nezabudnite pravidelne aktualizovať svoje aplikácie a včas odstrániť tieto nepotrebné programy.

Použite heslo, blokovací kód alebo šifrovanie.

- Použite renomovaného správcu šifrovaných hesiel.

- Uistite sa, že vaše heslá majú dĺžku aspoň osem znakov, obsahujú veľké a malé písmená a obsahujú čísla alebo iné znaky.

- Použite funkciu šifrovania úložiska.

- Nastavte si časový limit obrazovky po piatich minútach alebo menej.

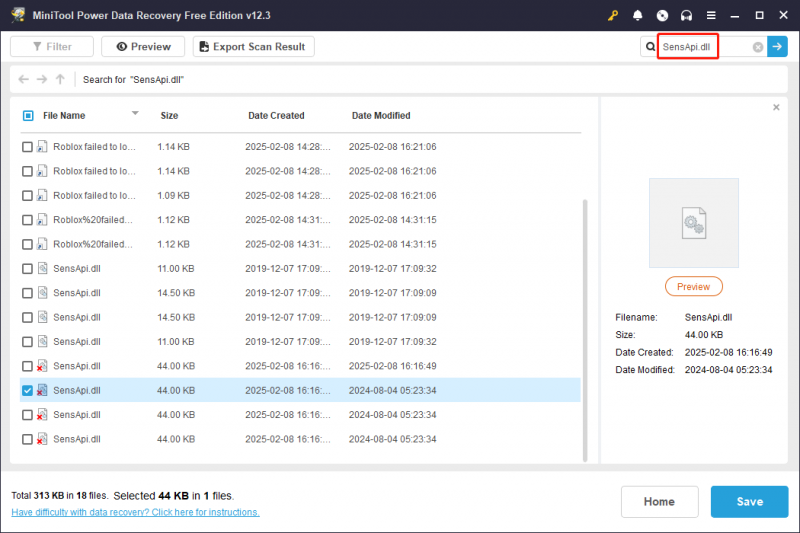

Zálohujte svoje údaje vopred

Po preštudovaní rozdielu medzi bielym klobúkom a čiernym klobúkom máte všeobecný obraz o tom, čo sú a ako ich rozlíšiť. Napriek tomu, že sa obrázok ukázal a preventívny plán bol zverejnený, každý ignorovaný detail vám môže umožniť stať sa terčom odhaleným pred hackermi.

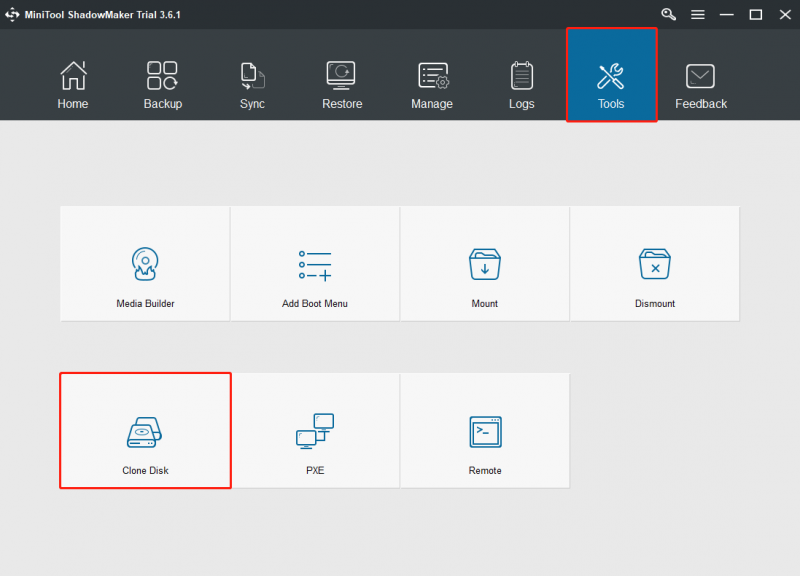

Aby ste minimalizovali straty a predišli zlyhaniam systému alebo iným vážnym katastrofám spôsobeným hackermi, príprava plánu zálohovania môže byť vždy vašou poslednou možnosťou na obnovenie stratených údajov. MiniTool ShadowMaker sa tejto oblasti venuje už roky a vidí väčšie pokroky a prelomy.

Ak chcete zálohovať pomocou MiniTool ShadowMaker, musíte si najprv stiahnuť a nainštalovať program a získate bezplatnú skúšobnú verziu na 30 dní.

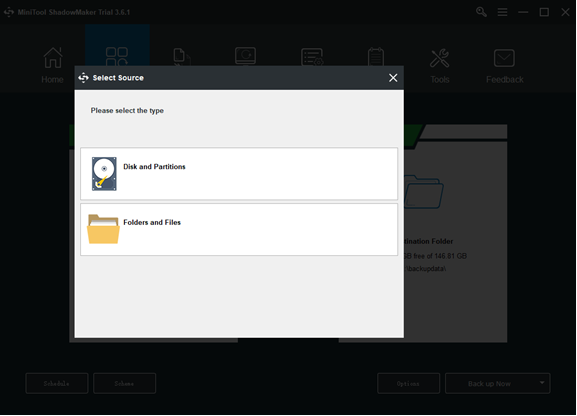

Krok 1: Kliknite Pokračujte v skúške pre vstup do programu a prepnutie na Zálohovanie tab.

Krok 2: Kliknite na Zdroj a vo vyskakovacom okne si môžete vybrať obsah zálohy vrátane systému, disku, partície, priečinka a súboru. Systém je už štandardne nastavený ako záložný zdroj.

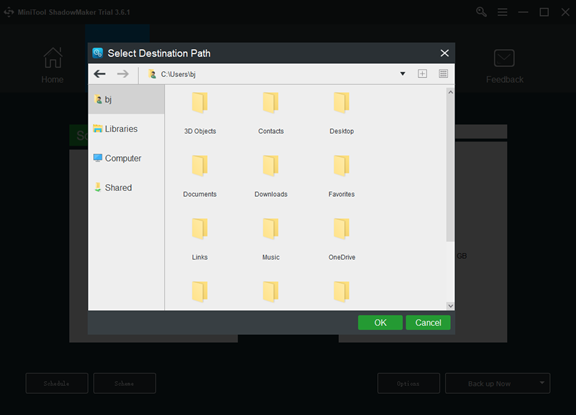

Krok 3: Prejdite na Destinácia časť, kde môžete vidieť štyri možnosti obsahujúce Priečinok účtu správcu , Knižnice , Počítač , a Zdieľané . Potom vyberte cieľovú cestu. A potom kliknite OK aby sa zmeny uložili.

Krok 4: Kliknite na Zálohujte teraz možnosť spustiť proces okamžite alebo Zálohovať neskôr možnosť odložiť zálohovanie. Úloha oneskoreného zálohovania je zapnutá Spravovať stránku.

Okrem toho s MiniTool ShadowMaker môžete synchronizovať súbory alebo klonovať disk. Služby, ktoré si môžete vychutnať, sú viac než len záloha. Jedna z užitočných funkcií - Univerzálne obnovenie – vám môže pomôcť vyriešiť problém s nekompatibilitou, ak chcete obnoviť systém na iných počítačoch.

Spodná čiara:

Vo väčšine prípadov je ťažké úplne zabrániť všetkým hackerským udalostiam, ak ste vystavení vysokému riziku vystavenia vašich dôležitých a cenných údajov navonok, čo sa v tomto svete prepojenom s internetom dá ľahko nájsť. Každopádne, niektoré metódy vám môžu pomôcť minimalizovať straty a záložný plán môže byť vašou poslednou možnosťou.

Ak ste sa pri používaní MiniTool ShadowMaker stretli s akýmikoľvek problémami, môžete zanechať správu v nasledujúcej zóne komentárov a my vám odpovieme čo najskôr. Ak potrebujete pomoc pri používaní softvéru MiniTool, môžete nás kontaktovať prostredníctvom [e-mail chránený] .

Často kladené otázky o bielom klobúku vs čiernemu klobúku

Sú biele klobúky legálne?Biele klobúky si zaslúžia právnu úctu. Biele klobúky však môžu byť tiež právne vystavené a zraniteľné voči súdnym sporom, aj keď hackujú systémy s dobrým úmyslom, ale robia to v podstate bez vyžiadania alebo bez pozvania v kontexte formálneho zmluvného zapojenia príkazcu.

Aké sú 3 typy hackerov?Vo svete informačnej bezpečnosti existujú tri známe typy hackerov: čierne klobúky, biele klobúky a šedé klobúky. Tieto farebné popisy klobúkov sa zrodili, keď sa hackeri snažili odlíšiť a oddeliť dobrých hackerov od zlých.

Dostávajú hackeri s bielym klobúkom zaplatené?CEH je dodávateľovo neutrálne poverenie a odborníci s certifikáciou CEH sú veľmi žiadaní. Stredná mzda etického hackera je podľa PayScale mierne nad 000,000 a horná hranica môže dosiahnuť výrazne viac ako 0000.

Ako black hat hackeri zarábajú peniaze?Existuje niekoľko spôsobov, ako zarobiť peniaze ako čierny klobúk. Niektorí z nich sú hackeri na prenájom; v podstate online žoldnieri. Medzi ďalšie spôsoby patrí krádež informácií o kreditných kartách od obetí, predaj čísel na temnom webe alebo použitie stroja obete na ťažbu kryptomien.

![Ako opraviť funkciu OBS Display Capture, ktorá nefunguje? Vyskúšajte tieto metódy [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/79/how-fix-obs-display-capture-not-working.png)

![Čo robiť, ak chcete vyriešiť problém s únikom pamäte Google Chrome v systéme Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/80/what-do-fix-google-chrome-memory-leak-windows-10.png)

![Ako používať alternatívny nástroj Windows File Recovery Tool [Tipy pre MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/69/how-use-microsoft-s-windows-file-recovery-tool.png)

![Rýchlo naformátujte externý pevný disk pre počítače Mac a Windows PC [Tipy MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/23/quickly-format-an-external-hard-drive.jpg)

![Čo robiť, keď sa váš telefón nepripojí k počítaču [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/60/what-do-when-your-phone-wont-connect-computer.jpg)

![Ako stiahnuť virtuálny zvukový kábel v systéme Windows 11/10/8/7? [Tipy pre mininástroje]](https://gov-civil-setubal.pt/img/news/39/how-to-download-virtual-audio-cable-on-windows-11/10/8/7-minitool-tips-1.png)

![Ako obísť nastavenie účtu Microsoft Windows Windows 10? Choď na cestu! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/51/how-bypass-microsoft-account-windows-10-setup.png)